- Автор темы

- #1

В этой лекции мы будем учится создавать виртуальные машины трафик из которых будет идти полностью через TOR сеть, а также скрывать факт использования TOR сети от провайдеров.

Для начала нам понадобится whonix, скачать его можно на офф.сайте:

https://www.whonix.org/#download

После чего открываем виртуальную машину и импортируем наш скачанный конфиг внутрь виртуалки:

Файл -> Импорт Конфигураций -> выбираем скачанный образ

После чего открываем wnonix gateway, workstation нам не понадобится, так как мы будем использовать тор сеть для других виртуалок, запускаем его, после запуска соглашаемся со всеми правилами:

Ждем пока всё загрузится, после чего открываем терминал и выполняем ряд команд:

Следующим этапом будет использование шлюза на других системах, в случае с виндовс вам необходимо первым делом зайти в настройки виртуальной машины, далее вкладка сеть и выбрать внутреннюю сеть whonix, далее запустить виртуалку и зайти в конфигурации адаптера:

и 2 раза кликнуть по IPv4, пункт с IPv6 советуем отключить, далее настраиваем как показано на скрине:

Нажимаем ок, перезапускаем адаптер и весь трафик пойдет через шлюз whonix gateway.

Выключаем адаптер:

ip link set eth0 down

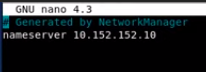

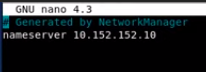

Редактируем nameserver:

nano /etc/resolv.conf

Записываем туда значение: nameserver 10.152.152.10

Далее ctrl + 0, ctrl + x чтобы сохранится и выйти.

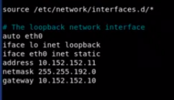

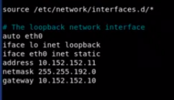

Редактируем главный файл конфигураций:

nano /etc/network/interfaces

Выглядеть это должно вот так:

Сохраняемся и выходим, после чего включаем адаптер и вся сеть идет через тор:

Далее, чтобы скрыть факт использования TOR от провайдера вам необходимо на входе запустить впн, то есть первым делом на основной машине вы запускаете впн, после чего запускаете whonix gateway и далее нужную вам виртуальную машину для работы, которая идет через тор сеть.

В итоге провайдер видит лишь зашифрованный впн трафик, но не видит использование тор сети, а в случае если на рабочей машине вас захотят деанонимизировать, то у них ничего не получится, так как шлюз whonix gateway не знает вашего айпи адреса и никак не сможет его выдать злоумышленникам, кроме того, если они попытаются узнать айпи адрес тора, то получат выходную ноду, а как мы знаем сеть тор состоит из несколько цепочек соединений между узлами и деанонимизации одной из цепочки никак не скажется на вас. Поэтому такой способ считается наиболее безопасным.

Для начала нам понадобится whonix, скачать его можно на офф.сайте:

https://www.whonix.org/#download

После чего открываем виртуальную машину и импортируем наш скачанный конфиг внутрь виртуалки:

Файл -> Импорт Конфигураций -> выбираем скачанный образ

После чего открываем wnonix gateway, workstation нам не понадобится, так как мы будем использовать тор сеть для других виртуалок, запускаем его, после запуска соглашаемся со всеми правилами:

Ждем пока всё загрузится, после чего открываем терминал и выполняем ряд команд:

Код:

sudo apt update sudo apt dist-upgrade

sudo passwd root -> 2 раза вводим новый пароль рута

sudo passwd user -> 2 раза вводим новый пароль юзераДалее проверяем всё ли у нас в порядке, вводим whonixcheck, если нигде нет Warning, значит всё успешно настроено и мы может идти дальше.(стандартный пароль whonix: changeme)

Следующим этапом будет использование шлюза на других системах, в случае с виндовс вам необходимо первым делом зайти в настройки виртуальной машины, далее вкладка сеть и выбрать внутреннюю сеть whonix, далее запустить виртуалку и зайти в конфигурации адаптера:

и 2 раза кликнуть по IPv4, пункт с IPv6 советуем отключить, далее настраиваем как показано на скрине:

Нажимаем ок, перезапускаем адаптер и весь трафик пойдет через шлюз whonix gateway.

LINUX:

Whonix Gateway всегда запускается первым, так как из него идет сеть тор, с линуксом всё аналогично, заходим в настройки виртуалки, далее вкладка сеть и выбрать внутреннюю сеть whonix.После чего нам необходимо подредактировать конфигурации:Выключаем адаптер:

ip link set eth0 down

Редактируем nameserver:

nano /etc/resolv.conf

Записываем туда значение: nameserver 10.152.152.10

Далее ctrl + 0, ctrl + x чтобы сохранится и выйти.

Редактируем главный файл конфигураций:

nano /etc/network/interfaces

Выглядеть это должно вот так:

Сохраняемся и выходим, после чего включаем адаптер и вся сеть идет через тор:

Код:

ip link set eth0 upДалее, чтобы скрыть факт использования TOR от провайдера вам необходимо на входе запустить впн, то есть первым делом на основной машине вы запускаете впн, после чего запускаете whonix gateway и далее нужную вам виртуальную машину для работы, которая идет через тор сеть.

В итоге провайдер видит лишь зашифрованный впн трафик, но не видит использование тор сети, а в случае если на рабочей машине вас захотят деанонимизировать, то у них ничего не получится, так как шлюз whonix gateway не знает вашего айпи адреса и никак не сможет его выдать злоумышленникам, кроме того, если они попытаются узнать айпи адрес тора, то получат выходную ноду, а как мы знаем сеть тор состоит из несколько цепочек соединений между узлами и деанонимизации одной из цепочки никак не скажется на вас. Поэтому такой способ считается наиболее безопасным.

- Telegram